Filtrado: Reino Unido exporta las artes oscuras de GCHQ al extranjero

SOMOSMASS99

Kit Klarenberg*

Lunes 13 de abril de 2026

Documentos filtrados revelan cómo el prolífico contratista del gobierno occidental Torchlight, compuesto por veteranos militares y de inteligencia británicos, ha formado de manera encubierta a "clientes comerciales y gubernamentales" en todo el mundo en las estrategias de espionaje digital y ciberguerra del GCHQ. Las técnicas de ocultación y daga para "desacreditar, interrumpir, retrasar, negar, degradar y disuadir" a adversarios y poblaciones, perfeccionadas para la guerra cinética y psicológica y el cambio de régimen en el extranjero, se han convertido en una mercancía, abierta al uso no regulado por actores del sector privado y del Estado no revelados.

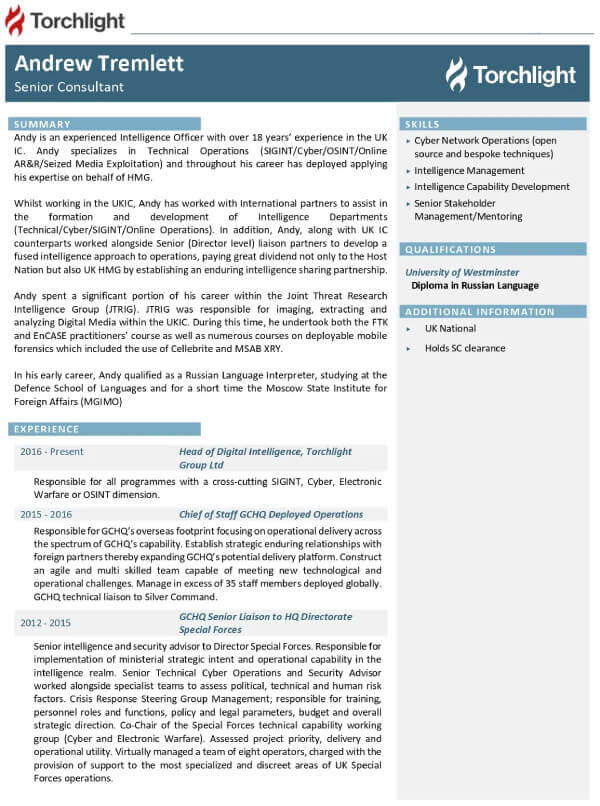

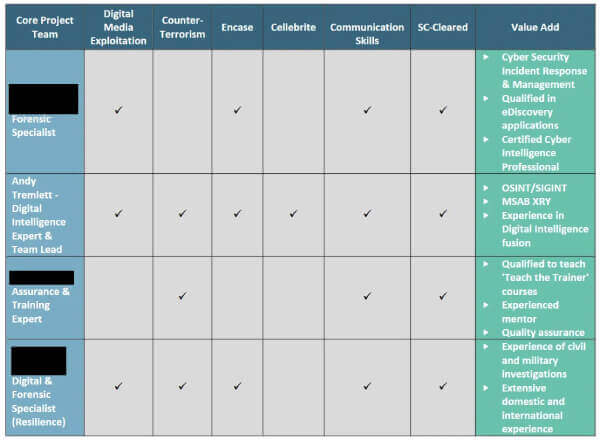

En el centro de estos esfuerzos estaba el oficial del GCHQ Andrew Tremlett. Mientras ejercía como jefe de inteligencia digital de Torchlight, fue "responsable de todos los programas con una dimensión transversal SIGINT [inteligencia de señales], ciber, guerra electrónica u OSINT [inteligencia de código abierto]". Un currículum filtrado señala que pasó más de 18 años trabajando para la inteligencia británica, "principalmente" para el GCHQ. Una de sus funciones clave era "[trabajar] con socios internacionales para ayudar en la formación y desarrollo de departamentos de inteligencia." En otras palabras, construir análogos del MI5, MI6 y GCHQ en el extranjero.

Esta actividad supuestamente supuso un "gran dividendo no solo" a la "nación anfitriona" en cuestión, sino también al gobierno británico, "al establecer una asociación duradera de intercambio de inteligencia" entre ambos. Sin embargo, Tremlett "pasó una parte significativa de su carrera" dentro del notorio Grupo Conjunto de Inteligencia de Investigación de Amenazas (JTRIG) del GCHQ. Desenmascarada por el filtrador de la NSA Edward Snowden en 2014, esta unidad sombría desempeña un "papel importante" en las actividades del GCHQ, ejecutando las operaciones más depravadas de la agencia.

Esto incluye ciberataques y esfuerzos de propaganda, como la difusión de "mensajes masivos" contra países, organizaciones, grupos e individuos objetivo a través de plataformas de redes sociales, con énfasis en la "información desagradable". Las connivencias de "falsa bandera", en las que JTRIG lleva a cabo acciones malignas diseñadas para parecer que un adversario era responsable, son igualmente un componente central del mandato de la unidad. JTRIG estuvo muy implicado en la difusión de mensajes proinsurreccionales durante la Primavera Árabe, mientras intentaba derrocar al gobernante de larga trayectoria de Zimbabue, Robert Mugabe, y evitar que Argentina tomara el control de las Malvinas.

Además de establecer "relaciones estratégicas duraderas con socios extranjeros que ampliaron así la plataforma potencial de entrega del GCHQ", Tremlett proporcionó "apoyo directo especializado de inteligencia" a las fuerzas especiales británicas, incluido el SAS, en "contraterrorismo" y "contrainsurgencia". Esto le puso a cargo de apoyar "las áreas más especializadas y discretas de las operaciones de las fuerzas especiales del Reino Unido." La experiencia de Tremlett en estos campos fue aprovechada por Torchlight como un gran atractivo al presentar sus programas de formación a "clientes comerciales y gubernamentales".

'Incautación de dispositivos'

Otros documentos filtrados de Torchlight ofrecen una visión sincera sobre la formación de la firma a "clientes gubernamentales", entregada clandestinamente a costa de Londres. Por ejemplo, de junio de 2019 a marzo de 2020, la firma buscó mejorar "la capacidad de las agencias de recopilación de pruebas" por parte de los servicios de seguridad e inteligencia más secretos de Jordania, específicamente en el ámbito de la "explotación de medios digitales". Los antiguos alumnos aprendieron "a extraer datos eficazmente de dispositivos digitales", ayudando a la vigilancia y procesamientos domésticos, mientras "[permitían] el intercambio de pruebas" entre Ammán y Londres.

Andrew Tremlett lideró la iniciativa. Los archivos del proyecto señalan que fue "fundamental para determinar" el "requisito" de Jordan en los campos deseados. Tras visitar la sede de la Dirección de Seguridad Pública de Amán, el oficial del GCHQ "pudo, gracias a una estrecha colaboración, revisar documentación de forense digital, realizar una inspección física del lugar, observar prácticas forenses digitales y mantener una conversación informal con miembros del personal para evaluar los niveles de habilidades y formación, comprensión y conciencia." Se preveía que este conocimiento interno sería "fundamental para lograr un cambio real y una mejora de capacidades".

La conclusión clave de Tremlett fue que los especialistas en forense digital de Jordan estaban "satisfactoriamente equipados" en cuanto a hardware y software, "pero no estaban adecuadamente formados para explotar plenamente el potencial del equipo que poseen." Tampoco pudieron utilizar estos recursos "para permitir la cooperación o el intercambio de pruebas entre Reino Unido y Jordania." Por ejemplo, los espías de Ammán utilizan EnCASE, una suite de forense digital aprobada por el tribunal que puede analizar, recopilar y preservar pruebas obtenidas de dispositivos digitales. Del mismo modo, el aparato de espionaje de Jordan emplea FTK, capaz de descubrir datos ocultos o eliminados, incluido el historial de navegación, de discos duros y smartphones.

Lo más inquietante es que el aparato de inteligencia de Ammán también tiene acceso a Cellebrite. Las controversias en torno a la herramienta de "forense" creada por Israel han sido abundantes desde su lanzamiento en 2007. La empresa ha enviado representantes a Arabia Saudí para hackear smartphones. La tecnología de Cellebrite suele apoyar procesamientos contra disidentes en Baréin, anticipando sus detenciones, torturas y encarcelamientos prolongados por cargos políticos. Entre 2017/18, Cellebrite ayudó al gobierno respaldado por Occidente de Myanmar en la persecución de periodistas de Reuters, quienes revelaron ataques genocidas dirigidos por el Estado contra la población rohinyá.

Estos escándalos no han sido un obstáculo para que los gobiernos occidentales adopten ampliamente la tecnología de la empresa. Es evidente que la policía, las agencias de seguridad e inteligencia británicas no son una excepción. Las filtraciones muestran cómo Tremlett es un experto en el uso de Cellebrite. Su experiencia "significativa" en el campo supuestamente proporcionaría a Jordan "una perspectiva adicional sobre la explotación digital y cómo la inteligencia obtenida de la incautación y el análisis de dispositivos puede mejorar y impulsar el ciclo de inteligencia y enriquecer otras fuentes de inteligencia", como el espionaje "de código abierto".

Que Ammán haya sido enseñado en secreto las artes más oscuras del GCHQ es inquietante. Es un delito que puede pasar pena de prisión criticar al gobernante del país, al rey Abdalá II —miembro de la dinastía hachemita instaurada por los británicos tras la Primera Guerra Mundial y veterano del ejército británico— o a funcionarios e instituciones estatales. Incontables personas se pudren en la cárcel por una leve condena a la élite gobernante de Amán en Internet. Los periodistas, tanto nacionales como internacionales, caminan perpetuamente sobre pies de plomo, siendo responsables de arrestos y encarcelamientos si publican "noticias falsas" sobre el gobierno jordano.

La represión en Jordania se intensificó significativamente tras la erupción del genocidio de Gaza. Para abril de 2024, al menos 1.500 personas habían sido detenidas por participar en protestas de solidaridad con Palestina. Muchos activistas fueron objetivo bajo la ampliamente criticada Ley de Ciberdelitos de Ammán, que criminaliza el discurso político en las redes sociales. Solo en 2021, un año después de que terminara la formación de Torchlight, hubo 6.605 procesos judiciales separados bajo la amplia legislación. No hay cifras más recientes disponibles.

'Comportamiento en línea'

En este contexto, cabe destacar que la posición de Tremlett en el GCHQ se centrara fuertemente en la "contra-terrorismo" y la "contrainsurgencia". Las diapositivas filtradas de una presentación de JTRIG en 2012 ofrecen algunos ejemplos de cómo la unidad se dirigió a oponentes extranjeros de esta manera. El "trabajo indeterminado sobre Irán" fue citado de forma opaca como un ejemplo exitoso de esfuerzos de "redacción de blogs". "Interrumpir significativamente" a los talibanes bombardeando al grupo con una "tormenta de nieve" de mensajes de texto, llamadas y faxes, mientras eliminaba la "presencia en línea" de sus miembros, también era venerado. Este último enfoque fue elogiado como "¡muy molesto!".

La experiencia de Tremlett en la "explotación de medios incautados" como resultado de su servicio en JTRIG también plantea preguntas sobre qué "clientes comerciales y gubernamentales" están siendo realmente enseñados por Torchlight. La presentación filtrada de JTRIG hace repetidas referencias a la información de la plantación en dispositivos objetivo "comprometidos", incluyendo "información potencial de 'represa' [sic], cuando sea apropiado." Cellebrite, por supuesto, permite a los usuarios finales abrir smartphones y ordenadores capturados. La facilidad con la que se podrían colocar datos falsamente incriminatorios en dispositivos incautados es evidente.

En otros lugares, la presentación expone métodos para "desacreditar un objetivo". Primero y ante todo: "montar una trampa de miel... una gran opción... muy exitoso cuando funciona... Haz que alguien vaya a algún sitio por internet o a un lugar físico donde te encuentres con una 'cara amistosa'. JTRIG tiene la capacidad de 'moldear' el entorno en ocasiones." Otras opciones incluían cambiar las "fotos de un objetivo en redes sociales", escribir una entrada en el blog "haciéndose pasar por una de sus víctimas" y enviar correos o mensajes de texto a "sus compañeros, vecinos, amigos, etc."

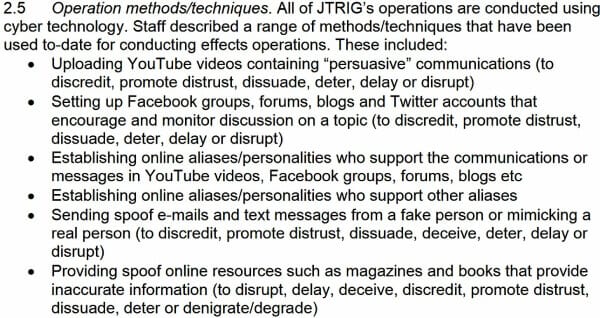

Un documento filtrado separado sobre las operaciones de JTRIG señala que la unidad está ocupada de "subir vídeos en YouTube que contienen comunicaciones 'persuasivas'... crear grupos de Facebook, foros, blogs y cuentas de Twitter que fomenten y supervisen la discusión sobre un tema... Establecer alias/personalidades en línea que apoyen las comunicaciones o mensajes en vídeos de YouTube, grupos de Facebook, foros, blogs, etc. Establecer alias/personalidades en línea que apoyen otros alias." JTRIG también crea "sitios comerciales de parodia... que puede quitar el dinero de un cliente y/o enviar productos degradados o falsificados".

El documento además ofrece ejemplos de los esfuerzos de inteligencia humana en línea de JTRIG. Estas iniciativas "suelen implicar establecer un alias/personalidad en línea que tenga una página de Facebook y la membresía en foros web relevantes." Estas falsas personas luego "se hacen amigas" de un objetivo para espiarle o influir en su comportamiento. "Las interacciones con el objetivo pueden ser informadas" por una combinación de inteligencia de señales, "monitorización del comportamiento en línea del objetivo" e inteligencia recopilada por el MI6 "sobre el terreno." Las interacciones online pueden a su vez "facilitar el contacto con [MI6]" en la vida real.

Al detallar las iniciativas de "contraterrorismo" de JTRIG dirigidas contra musulmanes tanto en el país como en el extranjero, y a republicanos irlandeses, la unidad supuestamente participó en "interrumpir la difusión de material extremista por internet; desacreditar sitios e individuos/grupos extremistas; realizar inteligencia humana en línea; y alojar sitios extremistas" para atrapar a individuos en una red de césped artificial. El papel de Tremlett en la enseñanza de los clientes corporativos y gubernamentales de Torchlight en trucos del comercio de la "guerra electrónica" sugiere que estas estrategias están ahora lejos de ser el ámbito único de JTRIG.

En el proceso, incontables personas ahora poseen la tecnología y la visión para replicar las especialidades caóticas de JTRIG en sus propios rivales, adversarios y poblaciones, sin supervisión ni reconocimiento público. Es casi inevitable que países como Jordania, si no muchos otros, hayan empleado las técnicas de la unidad para atrapar a activistas de solidaridad con Palestina y a otros problemáticos 'enemigos internos'. Poco sabrán las víctimas que la estela de su represión los lleva directamente a Londres, gracias a Torchlight.

* Todas mis investigaciones son de lectura gratuita, gracias a la enorme generosidad de mis lectores. Sin embargo, el periodismo independiente requiere inversión, por lo que si valora este artículo o cualquier otro, considere compartirlo o incluso convertirse en un suscriptor pago. Su apoyo siempre es recibido con gratitud y nunca será olvidado. Para invitarme a un café o dos, haga clic en este enlace.

Fuente: Global Delinquents.

Imágenes de portada e interiores: Vía Kit Klarenberg / Global Delinquents.

En SomosMass99 hacemos periodismo independiente. Solo te necesitamos a ti, ayúdanos.